Worum geht’s?

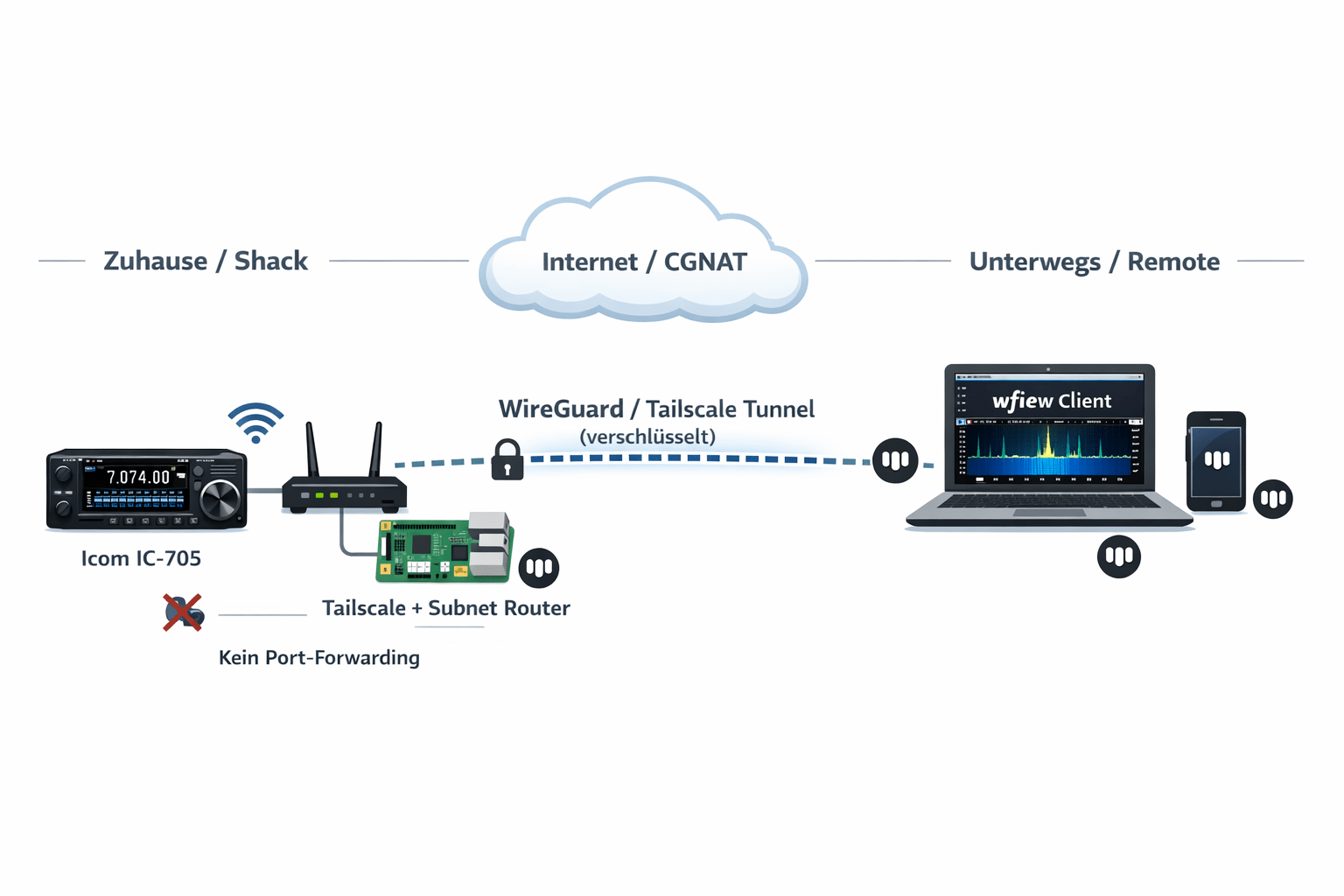

Wer seinen IC-705 von unterwegs steuern will – aus dem Büro, vom Zweit-QTH oder im Urlaub – hat mit der eingebauten WLAN-Funktion und Software wie wfview am PC oder SDR Mobile am iPhone/iPad schon mal eine gute Basis. Im lokalen Netzwerk funktioniert das problemlos. Aber sobald du über’s Internet zugreifen willst, wird’s interessanter.

Wenn dein Provider eine öffentliche IPv4 liefert und du Port-Forwarding einrichten kannst, bist du fein raus. Dann brauchst du diesen Artikel eigentlich nicht. Aber viele Provider – meiner hier in Kärnten zum Beispiel – verwenden CGNAT. Das heißt: Du teilst dir eine öffentliche IP mit anderen Kunden, und Port-Forwarding ist schlicht nicht möglich.

Es gibt verschiedene Wege, das zu lösen. Man kann einen VPS mit WireGuard aufsetzen, ZeroTier verwenden, oder – wenn man nur TCP braucht – sogar Cloudflare Tunnel nehmen. Alles valide Ansätze mit unterschiedlichen Vor- und Nachteilen. In diesem Artikel zeige ich einen dieser Wege: Tailscale auf einem Raspberry Pi als Subnet Router. Nicht weil es der einzige Weg ist, sondern weil es der ist, der bei mir am unkompliziertesten funktioniert hat. Auf der Client-Seite zeige ich die Einrichtung mit wfview (PC/Mac/Linux) und SDR Mobile (iOS) – beides funktioniert über den Tunnel problemlos.

Kurzer Überblick: Die Optionen

Bevor wir in die Tailscale-Anleitung einsteigen, hier ein ehrlicher Vergleich der gängigen Lösungen. Der IC-705 kommuniziert über UDP auf den Ports 50001-50003 (Control, CI-V Serial, Audio) – das ist ein wichtiger Faktor bei der Wahl:

| Lösung | UDP-Support | CGNAT-fähig | Setup-Aufwand | Kosten |

|---|---|---|---|---|

| Tailscale | ✅ Nativ | ✅ Automatisch | Gering | Gratis |

| WireGuard + VPS | ✅ Nativ | ✅ (VPS hat öffentl. IP) | Hoch | ~5€/Monat |

| ZeroTier | ✅ Nativ | ✅ | Mittel | Gratis (25 Geräte) |

| Cloudflare Tunnel | ❌ Nur TCP/HTTP | ✅ | Mittel | Gratis |

| Port-Forwarding + DynDNS | ✅ | ❌ Braucht öffentl. IP | Gering | Gratis |

Cloudflare Tunnel fällt für den IC-705 weg, weil es kein UDP unterstützt. ZeroTier ist eine echte Alternative zu Tailscale und funktioniert nach einem ähnlichen Prinzip. WireGuard auf einem eigenen VPS gibt dir die meiste Kontrolle, erfordert aber auch die meiste Wartung. Und wer eine öffentliche IP hat, kommt mit Port-Forwarding und DynDNS auch ans Ziel – wobei man sich dann Gedanken über Absicherung machen sollte.

Auch beim Gateway-Rechner gibt es Alternativen zum Raspberry Pi. Jeder Linux-Rechner, ein alter Mini-PC, ein NAS das Docker oder Tailscale kann, sogar ein Windows-PC – alles möglich. Der Pi ist halt kompakt, stromsparend und günstig, deshalb nehme ich ihn hier als Beispiel.

Was ist Tailscale eigentlich?

Tailscale ist ein Overlay-Netzwerk das auf WireGuard basiert. Es erstellt ein virtuelles Netzwerk („Tailnet“) zwischen deinen Geräten. Laptop, Raspberry Pi, Handy – die sehen sich gegenseitig so, als wären sie im selben LAN. Die Daten gehen dabei direkt zwischen den Geräten (Peer-to-Peer), Tailscale selbst vermittelt nur den Verbindungsaufbau.

Was es für unseren Anwendungsfall interessant macht:

- NAT Traversal: Funktioniert automatisch hinter CGNAT, doppeltem NAT, Firewalls und Mobilfunk. In den meisten Fällen wird eine direkte Verbindung aufgebaut.

- UDP nativ: Wichtig für die IC-705 Steuerungsports.

- Subnet Router: Der IC-705 braucht kein Tailscale – nur der Pi (oder ein anderer Rechner) im selben Netzwerk. Der leitet den Traffic weiter, und der IC-705 merkt nichts davon.

- Kostenlos für bis zu 3 Benutzer und 100 Geräte.

- Kein eigener Server nötig, kein DynDNS, kein Port-Forwarding.

Die Latenz ist in der Regel niedrig genug für SSB-QSOs und FT8. Bei mir sind es im Peer-to-Peer-Modus meistens einstellige Millisekunden.

Was du brauchst

- Icom IC-705 mit aktueller Firmware, WLAN konfiguriert (Station Mode)

- Raspberry Pi (oder ein anderer Linux-Rechner) – per Ethernet am Router. Auch ein Pi 2 reicht, auch wenn der Wasserfall in wfview dann etwas ruckeln kann.

- Tailscale-Account – kostenlos, Login via Google, GitHub, Microsoft oder Apple.

- wfview auf deinem Client (Windows, Mac, Linux) – kostenlos und Open Source.

- Und/oder SDR Mobile auf dem iPhone oder iPad – gibt’s im App Store, unterstützt den IC-705 nativ über’s Netzwerk.

- Optional: Tailscale auf dem Smartphone für mobilen Zugriff.

Schritt 1: IC-705 fürs Netzwerk konfigurieren

Falls du deinen IC-705 schon per WLAN mit wfview im lokalen Netz steuerst, kannst du hier weiterspringen. Für alle anderen:

Am IC-705 drückst du MENU und navigierst zu Set → WLAN Set. Der IC-705 muss im Station Mode sein – er verbindet sich also mit deinem WLAN, nicht umgekehrt. Netzwerk auswählen, Passwort eingeben, fertig. Die IP-Adresse findest du unter WLAN Set → WLAN Information. Am besten vergibst du im Router eine feste IP per DHCP-Reservierung, damit die sich nicht ändert. Bei mir ist das 192.168.1.50.

Dann die Remote Settings:

- Network Control: ON

- Control Port (UDP): 50001 (Standard)

- Serial Port (UDP): 50002

- Audio Port (UDP): 50003

- Internet Access Line: FTTH (oder was bei dir passt)

Unter Network User1 legst du einen Benutzer an mit Username und Passwort. Administrator auf YES setzen. Und unter Set → Connectors → CI-V das CI-V Transceive auf ON stellen.

Das war’s am IC-705.

Schritt 2: Tailscale auf dem Raspberry Pi

Der Pi wird als Subnet Router eingerichtet. Er sitzt im selben Netzwerk wie der IC-705 und leitet den Tailscale-Traffic ins lokale Netz weiter. Per Ethernet am Router anschließen – das ist stabiler als WLAN.

Ich nehme hier Raspberry Pi OS an. Per SSH verbinden und Tailscale installieren:

curl -fsSL https://tailscale.com/install.sh | shDann Tailscale starten und das Subnetz bekanntgeben:

sudo tailscale up --advertise-routes=192.168.1.0/24192.168.1.0/24 durch dein tatsächliches Subnetz! FritzBox-Nutzer haben typischerweise 192.168.178.0/24, bei 10.0.0.x entsprechend 10.0.0.0/24.Der Befehl gibt einen Link aus, den du im Browser öffnest, um den Pi zu autorisieren.

IP-Forwarding aktivieren, damit der Pi Pakete weiterleitet:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

echo 'net.ipv6.conf.all.forwarding = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.confJetzt die Subnet Route im Tailscale Admin Panel genehmigen – das wird gerne vergessen. Auf login.tailscale.com/admin/machines gehen, den Pi anklicken, „Edit route settings“, und die angezeigte Route aktivieren.

Noch zwei Sachen für den Dauerbetrieb:

Key Expiry deaktivieren: Tailscale-Keys laufen standardmäßig nach 180 Tagen ab. Für einen Headless-Rechner wie den Pi ist das unpraktisch. Im Admin Panel auf den Pi klicken → „Disable key expiry“.

Autostart prüfen: Tailscale richtet sich als systemd-Service ein und startet automatisch. Sicherheitshalber:

sudo systemctl status tailscaled

sudo systemctl enable tailscaledSchritt 3: Tailscale auf dem Client

Tailscale auf dem Gerät installieren, von dem aus du funken willst:

- Windows/Mac/Linux: Download von tailscale.com/download

- Android/iOS: App aus dem jeweiligen Store

Mit demselben Account einloggen wie beim Pi. Dann „Accept Routes“ aktivieren, damit die Subnet Routes vom Pi ankommen. Unter Windows findest du das in den Tailscale-Einstellungen (System Tray). Unter Linux:

sudo tailscale up --accept-routesAuf macOS in den Tailscale-Preferences nach „Allow Subnet Routes“ o.ä. schauen.

Damit sieht dein Client das Subnetz deines Shacks – inklusive IC-705.

Schritt 4: Client-Software verbinden

Der Tunnel steht – jetzt fehlt nur noch die Software, mit der du das Radio bedienst. Ich zeige hier zwei Varianten: wfview am PC und SDR Mobile am iPhone/iPad. Das Prinzip ist bei beiden gleich: Du verwendest die lokale IP des IC-705 (nicht eine Tailscale-IP), weil der Subnet Router den Traffic transparent weiterleitet. Für die Client-Software sieht es so aus, als wärst du im lokalen Netzwerk.

Variante A: wfview (Windows / Mac / Linux)

wfview starten und unter den Verbindungseinstellungen eingeben:

- Radio IP: Die lokale IP des IC-705, z.B.

192.168.1.50 - Control Port:

50001 - Username/Password: Wie am IC-705 konfiguriert

Bei mir läuft das stabil – aus dem Büro, unterwegs, auch über Mobilfunk. Wasserfall, Audio, PTT, alles da.

Variante B: SDR Mobile (iOS)

Wer lieber mit dem iPhone oder iPad funkt, kann SDR Mobile von Marcus Hardt (DL8MX) verwenden. Die App unterstützt den IC-705 (und andere Icom-Radios) nativ über Netzwerk und bietet einen Wasserfall, Audio und Steuerung direkt am Mobilgerät.

Voraussetzung: Tailscale muss auf dem iPhone/iPad installiert und mit demselben Account eingeloggt sein.

In SDR Mobile dann:

- Neues Radio hinzufügen → Icom IC-705

- IP-Adresse: Die lokale IP des IC-705, z.B.

192.168.1.50 - Username/Password: Wie am IC-705 konfiguriert

- Verbinden – fertig

Auch hier gilt: SDR Mobile verbindet sich über den Tailscale-Tunnel zur lokalen IP und merkt keinen Unterschied zum WLAN daheim. Gerade für unterwegs ist das eine feine Sache – iPad in den Rucksack, Kopfhörer dran, und du hast dein Shack dabei.

Andere Software

Icoms RS-BA1 funktioniert über den Tunnel natürlich genauso. Wer die Software hat, kann sie weiter verwenden. Grundsätzlich funktioniert jede Software die den IC-705 über Netzwerk ansprechen kann – der Tailscale-Tunnel ist transparent.

Troubleshooting

Falls es nicht auf Anhieb klappt, hier die häufigsten Ursachen:

„Connection refused“ oder Timeout

- Subnet Route im Admin Panel genehmigt? (Häufigster Fehler.)

- IP-Forwarding auf dem Pi aktiv? Prüfen mit:

cat /proc/sys/net/ipv4/ip_forward– muss1sein. - „Accept Routes“ auf dem Client aktiviert? Unter Linux:

tailscale statussollte die Subnet Route anzeigen.

Hohe Latenz

Prüfen ob die Verbindung direkt oder über einen Relay (DERP) läuft:

tailscale ping <IP-des-Pi>„via DERP“ heißt Relay – langsamer, aber oft nur vorübergehend. Tailscale baut im Hintergrund eine direkte Verbindung auf. Dauerhaftes DERP deutet auf ein restriktives Netzwerk hin (z.B. Firmen-WLAN das UDP blockiert).

Audio stottert

- Sample Rate in wfview reduzieren (8000 Hz)

- Prüfen ob Peer-to-Peer aktiv ist

- Ethernet-Verbindung am Pi stabil?

ping -c 20 192.168.1.50sollte keinen Packet Loss zeigen

IC-705 WLAN bricht ab

Kommt vor, besonders im Energiesparmodus. Feste IP im Router vergeben, und am IC-705 prüfen ob Power Save aktiv ist. Ein regelmäßiger Ping vom Pi kann helfen, die Verbindung am Leben zu halten:

# In der crontab des Pi:

*/5 * * * * ping -c 1 192.168.1.50 > /dev/null 2>&1Tailscale Key abgelaufen

Wenn es nach Monaten plötzlich nicht mehr geht: Im Admin Panel prüfen ob der Key abgelaufen ist. Key Expiry deaktivieren (s.o.).

Sicherheit

Tailscale verschlüsselt die gesamte Kommunikation Ende-zu-Ende mit WireGuard. Nur Geräte in deinem Tailnet können miteinander kommunizieren. Das ist grundsätzlich sicherer als ein offenes Port-Forwarding mit DynDNS, wo die Steuerungsports des IC-705 für jeden erreichbar wären.

Trotzdem ein paar Empfehlungen:

- Starkes Passwort am IC-705 setzen

- 2FA auf dem Tailscale-Account – macht dein Identity Provider (Google, GitHub etc.) normalerweise schon

- Tailscale bietet ACLs, mit denen du festlegen kannst, welches Gerät auf welche IPs/Ports zugreifen darf. Nützlich, wenn man nur den IC-705 freigeben will und nicht das ganze Subnetz.

- Das Tailscale-Sharing-Feature mit Bedacht verwenden

Andere Wege zum Ziel

Wie eingangs erwähnt: Tailscale + Raspberry Pi ist eine Möglichkeit, aber nicht die einzige. Hier ein paar Alternativen, die je nach Situation besser passen können:

- WireGuard auf einem VPS: Mehr Kontrolle, keine Abhängigkeit von einem Drittanbieter. Dafür musst du den VPS selbst warten und die Konfiguration ist aufwändiger. Für Leute die sich mit Linux-Administration auskennen, eine sehr gute Option.

- ZeroTier: Ähnliches Konzept wie Tailscale, ebenfalls Peer-to-Peer und CGNAT-fähig. Kostenlos für bis zu 25 Geräte. Manche bevorzugen es, weil es komplett self-hostbar ist.

- Öffentliche IP + Port-Forwarding: Falls dein Provider eine öffentliche IPv4 anbietet (ggf. gegen Aufpreis), ist das der direkteste Weg. Dann brauchst du keinen Tunnel und keinen Zwischenrechner. Sicherheitstechnisch sollte man dann aber eine Firewall und idealerweise ein VPN vorschalten.

- Statt Raspberry Pi: Jeder Rechner der Tailscale (oder WireGuard, oder ZeroTier) ausführen kann, funktioniert als Gateway. Ein Mini-PC, ein NAS, ein alter Laptop – was halt da ist und dauerhaft laufen kann.

Es gibt nicht die eine richtige Lösung. Es hängt davon ab, was du schon hast, wie viel du konfigurieren willst, und ob CGNAT bei dir ein Thema ist oder nicht.

Fazit

Für mich hat sich Tailscale + Raspberry Pi als unkomplizierter Weg bewährt, den IC-705 remote zu betreiben. Einmal eingerichtet, läuft es stabil und wartungsarm. Ich nutze es regelmäßig aus dem Büro und von unterwegs, und es funktioniert gut.

Das Konzept ist nicht auf den IC-705 beschränkt. Jeder Icom mit KNS (Network Control) – IC-7610, IC-9700, IC-905, IC-R8600 und andere – lässt sich so fernsteuern. Bei diesen Geräten hängt man halt ein Ethernet-Kabel dran statt WLAN zu nutzen, aber das Prinzip ist identisch. Ich selbst hab keinen IC-9700, aber von anderen OMs höre ich, dass das Setup dort genauso funktioniert – wer also seine 2m/70cm-Station remote betreiben will, kann das hier 1:1 übertragen.

Was mich als Nächstes interessiert: Das Ganze mit OpenWebRX (kein lokales QSO kann von anderen abghört werden :D) kombinieren, um parallel einen WebSDR-Zugang zu haben. Aber das ist Stoff für einen eigenen Artikel.

Bei Fragen: Du findest mich auf oeradio.at oder via QRZ unter OE8YML.

73 de OE8YML